Internet : comment surfer en sécurité…

L’entreprise informatique Check Point préconise cinq routines pour assurer la sécurité des données lors de la navigation sur le Net.

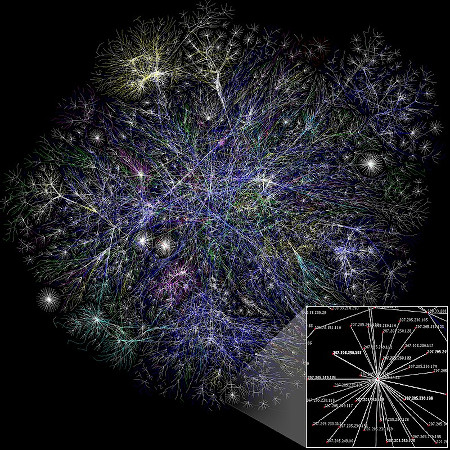

- The Opte Project -

Au cours des derniers mois, de nombreuses campagnes de phishing ou de rançonnage visant à voler des données ont été lancées, c'est pourquoi Check Point® Software Technologies Ltd. , l'un des principaux fournisseurs mondiaux de cybersécurité, partage aujourd’hui cinq routines qui permettront aux utilisateurs de sécuriser leurs données lorsqu'ils surfent sur Internet :

1. Ne visiter que des sites web sécurisés : un grand nombre de sites web ne disposent pas de mesures de sécurité ou sont malveillants. C'est pourquoi il est essentiel de prendre des précautions extrêmes lors du partage de données personnelles sur Internet et, pour cela, le moyen le plus simple est de savoir comment distinguer les sites web fiables de ceux qui ne le sont pas. La meilleure technique consiste à vérifier s'il suit le protocole de sécurité https : si l'URL comporte un -s à la fin, cela signifie qu'il s'agit d'un site web sécurisé et adapté aux normes de protection. Un autre signe est un cadenas vert au début du lien.

2. Toujours installer les mises à jour : il est courant de penser que la mise à jour des logiciels et des applications est quelque chose de peu important. Cependant, Check Point révèle que cette habitude d'ignorer les mises à jour peut représenter un risque énorme, car les différents correctifs de protection que les fournisseurs proposent pour résoudre les erreurs de sécurité détectées précédemment ne sont pas mis en œuvre. En d'autres termes, le fait de disposer de la dernière mise à jour logicielle optimisera le niveau de sécurité et constitue une stratégie efficace lorsqu'il s'agit de protéger les données et les fichiers contre les éventuelles failles de sécurité, les cyberattaques, etc.

3. N'utilisez pas le même nom d'utilisateur et le même mot de passe pour différents services en ligne : il existe de plus en plus de services, programmes ou applications qui peuvent être utilisés sur internet, et se souvenir de différents noms d'utilisateur et mots de passe peut devenir compliqué. C'est pourquoi les mêmes identifiants de connexion sont souvent utilisés afin de simplifier et d'éviter les oublis et les problèmes. C'est une erreur grave, car si un cybercriminel accède à l'une de ces applications, il lui sera très facile de pirater les autres, et il pourra prendre le contrôle de tous les services auxquels un utilisateur a accès. Il est donc essentiel d'utiliser des noms et des mots de passe différents, et de ne pas utiliser de mots de passe faciles à deviner (date de naissance, nom d’un l'animal, etc.).

4. Télécharger des applications uniquement sur les marchés officiels : jeux, réseaux sociaux, banque en ligne... il y a de plus en plus d'applications mobiles disponibles au téléchargement et cela signifie que les utilisateurs ont tendance à installer un grand nombre de ces programmes sur leurs appareils mobiles. Il est important de s'assurer que chaque fois que vous téléchargez l'une de ces applications est officielle et, en outre, de lire les différentes conditions d'utilisation, car certaines d'entre elles peuvent être abusives et, dans de nombreux cas, vous pouvez perdre le contrôle des données et des informations.

5. Protéger les dispositifs : un cybercriminel peut accéder à un smartphone, une tablette ou un ordinateur de nombreuses manières, et voler ainsi une quantité incalculable d'informations. Compte tenu de cette situation, il est aujourd'hui essentiel de se protéger contre les cyberattaques et, pour cette raison, Check Point nous rappelle l'importance de disposer de logiciels de sécurité qui protègent les dispositifs et les informations. Pour ce faire, Check Point dispose de SandBlast Mobile, une solution de défense contre les menaces mobiles qui protège les appareils d'entreprise contre les attaques mobiles avancées. SandBlast Mobile protège également les appareils des employés contre les applications infectées, les attaques Man-in-the-Middle via le Wi-Fi, les exploits de systèmes d'exploitation et les liens malveillants dans les SMS.