Internet. Vie privée et identité… numérique.

« En 2005, le regretté Kim Cameron a écrit « Les Lois de l’Identité ». Ce document explorait la manière de donner aux internautes un profond sentiment de sécurité, de confidentialité et de certitude quant à leurs interactions en ligne. Avec la prolifération des services et des applications sur le web, il était essentiel de développer une compréhension formelle des causes à l'origine du succès ou de l'échec des systèmes d'identité numérique. Près de 20 ans plus tard, les sept lois de l'identité de Cameron sont toujours d'actualité. Publié peu après l'effondrement des dotcoms et l'introduction des médias sociaux, ce document est arrivé à un tournant décisif pour Internet. Aujourd'hui, avec la promesse du Web3, du métavers, et la transition vers un monde du travail majoritairement virtuel, nous vivons un changement historique similaire. Dans les deux cas, l'identité numérique est à l'épicentre et il est bon de se rappeler certaines leçons éprouvées du passé.

Explorons trois lois de l'identité et la manière dont les responsables informatiques des entreprises peuvent les appliquer à leur organisation aujourd'hui.

Contrôle et consentement de l'utilisateur

La première loi stipule que « les systèmes techniques d'identité ne doivent révéler les informations identifiant un utilisateur qu'avec le consentement de ce dernier ». Cela signifie essentiellement que les systèmes doivent être conçus pour permettre à l'utilisateur de contrôler non seulement les informations qu'il communique, mais aussi la commodité et la simplicité de leur collecte. Que les décisions des utilisateurs soient prises au cas par cas ou qu'ils aient opté pour un système automatique, tous ces éléments sont cruciaux… Compte tenu de la quantité de changements de contexte qui se produisent dans les entreprises modernes et numériques, il est essentiel que les gens puissent accéder à ce dont ils ont besoin, quand ils en ont besoin, sans avoir à franchir des obstacles. Dans le cas contraire, vous pouvez être sûr qu'ils trouveront des solutions de contournement qui compromettront la sécurité ou ne seront pas en mesure de fonctionner efficacement...

Divulgation minimale pour une utilisation restreinte

Une deuxième loi porte sur une bonne pratique consistant à utiliser les « informations les moins identifiantes ». Il s'agit des informations les moins susceptibles d'identifier une personne donnée dans de multiples contextes. Par exemple, il est beaucoup moins risqué pour une organisation d'acquérir et de stocker le numéro d'identification de l'entreprise d'un employé que son permis de conduire ou son numéro de sécurité sociale, qui peuvent l'identifier de manière unique et exposer davantage d'informations. Dans un monde parfait, personne n'aurait accès aux informations ou aux données dont il n'a pas besoin. Mais nous ne vivons pas dans un monde parfait et, malheureusement, accorder et supprimer un accès dans une entreprise peut prendre des heures, voire des semaines. Cela signifie que d'anciens employés, ou dans certains cas des employés mécontents, pourraient avoir accès à des informations sur les clients, à des secrets commerciaux et à d'autres informations très sensibles…

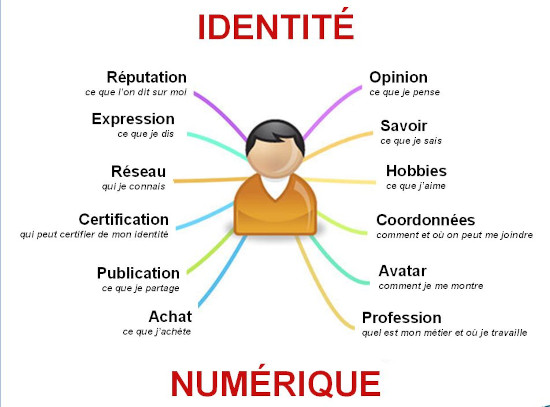

Parties justifiables Identité numérique

La troisième loi stipule que les systèmes doivent être conçus pour que la divulgation d'informations d'identification soit limitée aux parties ayant une place nécessaire et justifiable dans une relation d'identité. Dans l'histoire récente, des lois comme le RGPD ont réprimé le partage de données par des tiers pour protéger les informations des consommateurs. Mais cela est un peu plus ambigu dans un environnement d'entreprise. Surtout si l'on considère que la plupart des entreprises travaillent avec des fournisseurs de cloud public, des solutions open-source ou d'autres applications SaaS qui s'appuient sur vos données pour fonctionner. Il est de la plus haute importance d'évaluer les précautions prises par les partenaires et les fournisseurs de services lorsqu'ils manipulent les données de votre entreprise. Mais gérer plusieurs fournisseurs et leurs pratiques en matière de sécurité des données n'est pas une mince affaire...

À mesure qu'Internet mûrit et que les technologies commerciales et grand public évoluent, l'identité continuera d'être une cible mouvante. Toutefois, en comprenant les lois fondamentales de l'identité, nous pouvons mieux protéger nos informations personnelles et professionnelles et nous préparer aux défis à venir. »

Cyril Patou